在互联网安全通信方式上,目前用的最多的就是https配合ssl和数字证书来保证传输和认证安全了。本文追本溯源围绕这个模式谈一谈。

名词解释

首先解释一下上面的几个名词:

• https:在http(超文本传输协议)基础上提出的一种安全的http协议,因此可以称为安全的超文本传输协议。http协议直接放置在TCP协议之上,而https提出在http和TCP中间加上一层加密层。从发送端看,这一层负责把http的内容加密后送到下层的TCP,从接收方看,这一层负责将TCP送来的数据解密还原成http的内容。 • SSL(Secure Socket Layer):是Netscape公司设计的主要用于WEB的安全传输协议。从名字就可以看出它在https协议栈中负责实现上面提到的加密层。 因此,一个https协议栈大致是这样的:

• 数字证书:一种文件的名称,好比一个机构或人的签名,能够证明这个机构或人的真实性。其中包含的信息,用于实现上述功能。

• 加密和认证:加密是指通信双方为了防止铭感信息在信道上被第三方窃听而泄漏,将明文通过加密变成密文,如果第三方无法解密的话,就算他获得密文也无能为力;认证是指通信双方为了确认对方是值得信任的消息发送或接受方,而不是使用假身份的骗子,采取的确认身份的方式。只有同时进行了加密和认真才能保证通信的安全,因此在SSL通信协议中这两者都被应。因此,这三者的关系已经十分清楚了:https依赖一种实现方式,目前通用的是SSL,数字证书是支持这种安全通信的文件。另外有SSL衍生出TLS和WTLS,前者是IEFT将SSL标准化之后产生的(TSL1.0),与SSL差别很小,后者是用于无线环境下的TSL。

如何加密

常用的加密算法

• 对称密码算法:是指加密和解密使用相同的密钥,典型的有DES、RC5、IDEA(分组加密),RC4(序列加密);

• 非对称密码算法:又称为公钥加密算法,是指加密和解密使用不同的密钥(公开的公钥用于加密,私有的私钥用于解密)。比如A发送,B接收,A想确保消息只有B看到,需要B生成一对公私钥,并拿到B的公钥。于是A用这个公钥加密消息,B收到密文后用自己的与之匹配的私钥解密即可。反过来也可以用私钥加密公钥解密。也就是说对于给定的公钥有且只有与之匹配的私钥可以解密,对于给定的私钥,有且只有与之匹配的公钥可以解密。典型的算法有RSA,DSA,DH; • 散列算法:散列变换是指把文件内容通过某种公开的算法,变成固定长度的值(散列值),这个过程可以使用密钥也可以不使用。这种散列变换是不可逆的,也就是说不能从散列值变成原文。因此,散列变换通常用于验证原文是否被篡改。典型的算法有:MD5,SHA,Base64,CRC等;在散列算法(也称摘要算法)中,有两个概念,强无碰撞和弱无碰撞。弱无碰撞是对给定的消息x,就是对你想伪造的明文,进行运算得出相同的摘要信息。也就是说你可以控制明文的内容。强无碰撞是指能找到相同的摘要信息,但伪造的明文是什么并不知道。

SSL的加密过程

需要注意的是非对称加解密算法的效率要比对称加解密要低的多。所以SSL在握手过程中使用非对称密码算法来协商密钥,实际使用对称加解密的方法对http内容加密传输。

下面是对这一过程的形象的比喻,摘自http://blog.chinaunix.net/u2/82806/showart_1341720.html。

假设A与B通信,A是SSL客户端,B是SSL服务器端,加密后的消息放在方括号[]里,以突出明文消息的区别。双方的处理动作的说明用圆括号()括起。

A:我想和你安全的通话,我这里的对称加密算法有DES,RC5,密钥交换算法有RSA和DH,摘要算法有MD5和SHA。 B:我们用DES-RSA-SHA这对组合好了。 这是我的证书,里面有我的名字和公钥,你拿去验证一下我的身份(把证书发给A)。 A:(查看证书上B的名字是否无误,并通过手头早已有的数字的证书验证了B的证书的真实性,如果其中一项有误,发出警告并断开连接,这一步保证了B的公钥的真实性) (产生一份秘密消息,这份秘密消息处理后将用作对称加密密钥,加密初始化向量和hmac的密钥。将这份秘密消息-协议中称为per_master_secret-用B的公钥加密,封装成称作ClientKeyExchange的消息。由于用了B的公钥,保证了第三方无法窃听) 我生成了一份秘密消息,并用你的公钥加密了,给你(把ClientKeyExchange发给B) 注意,下面我就要用加密的办法给你发消息了! (将秘密消息进行处理,生成加密密钥,加密初始化向量和hmac的密钥) [我说完了] B:(用自己的私钥将ClientKeyExchange中的秘密消息解密出来,然后将秘密消息进行处理,生成加密密钥,加密初始化向量和hmac的密钥,这时双方已经安全的协商出一套加密办法了) 注意,我也要开始用加密的办法给你发消息了! [我说完了] A: [我的秘密是...] B: [其它人不会听到的...] 从上面的过程可以看到,SSL协议是如何用非对称密码算法来协商密钥,并使用密钥加密明文并传输的。还有以下几点补充: 1.B使用数字证书把自己的公钥和其他信息包装起来发送A,A验证B的身份,下面会谈到A是如何验证的。 2.A生成了了加密密钥、加密初始化向量和hmac密钥是双方用来将明文摘要和加密的。加密初始化向量和hmac密钥首先被用来对明文摘要(防止明文被篡改),然后这个摘要和明文放在一起用加密密钥加密后传输。 3.由于只有B有私钥,所以只有B可以解密ClientKeyExchange消息,并获得之后的通信密钥。 4.事实上,上述过程B没有验证A的身份,如果需要的话,SSL也是支持的,此时A也需要提供自己的证书,这里就不展开了。在设置IIS的SSL Require的时候,通常默认都是igore client certification的数字证书

由上面的讨论可以知道,数字证书在ssl传输过程中扮演身份认证和密钥分发的功能。究竟什么是数字证书呢?

简而言之数字证书是一种网络上证明持有者身份的文件,同时还包含有公钥。一方面,既然是文件那么就有可能“伪造”,因此,证书的真伪就需要一个验证方式;另一方面,验证方需要认同这种验证方式。 对于第一个需求,目前的解决方案是,证书可以由国际上公认的证书机构颁发,这些机构是公认的信任机构,一些验证证书的客户端应用程序:比如浏览器,邮件客户端等,对于这些机构颁发的证书完全信任。当然想要请这些机构颁发证书可是要付“到了斯”的,通常在windows部署系统的时候会让客户端安装我们自己服务器的根证书,这样客户端同样可以信任我们的证书。 对于第二个需求,客户端程序通常通过维护一个“根受信任机构列表”,当收到一个证书时,查看这个证书是否是该列表中的机构颁发的,如果是则这个证书是可信任的,否则就不信任。证书的信任

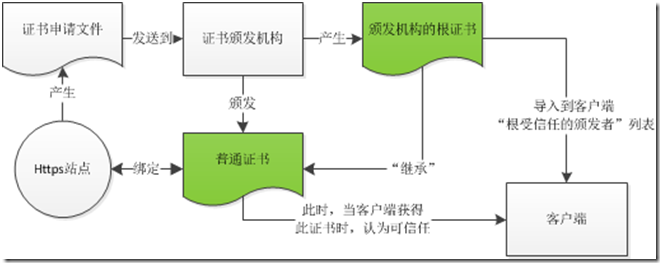

因此作为一个https的站点需要与一个证书绑定,无论如何,证书总是需要一个机构颁发的,这个机构可以是国际公认的证书机构,也可以是任何一台安装有证书服务的计算机。客户端是否能够信任这个站点的证书,首先取决于客户端程序是否导入了证书颁发者的根证书。

下图说明了这个流程:

有时一个证书机构可能授权另一个证书机构颁发证书,这样就出现了证书链。IE浏览器在验证证书的时候主要从下面三个方面考察,只要有任何一个不满足都将给出警告

• 证书的颁发者是否在“根受信任的证书颁发机构列表”中 • 证书是否过期 • 证书的持有者是否和访问的网站一致 另外,浏览器还会定期查看证书颁发者公布的“证书吊销列表”,如果某个证书虽然符合上述条件,但是被它的颁发者在“证书吊销列表”中列出,那么也将给出警告。每个证书的CRL Distribution Point字段显示了查看这个列表的url。SSL证书申请的3个主要步骤

1、制作CSR文件。

所谓CSR就是由申请人制作的Certificate Secure Request证书请求文件。制作过程中,系统会产生2个密钥,一个是公钥就是这个CSR文件,另外一个是私钥,存放在服务器上。要制作CSR文件,申请人可以参考WEB SERVER的文档,一般APACHE等,使用OPENSSL命令行来生成KEY+CSR2个文件,Tomcat,JBoss,Resin等使用 KEYTOOL来生成JKS和CSR文件,IIS通过向导建立一个挂起的请求和一个CSR文件。 2、CA认证。 将CSR提交给CA,CA一般有2种认证方式: 1)域名认证:一般通过对管理员邮箱认证的方式,这种方式认证速度快,但是签发的证书中没有企业的名称; 2)企业文档认证:需要提供企业的营业执照。一般需要3-5个工作日。 也有需要同时认证以上2种方式的证书,叫EV证书,这种证书可以使IE7以上的浏览器地址栏变成绿色,所以认证也最严格。 3、证书的安装。 在收到CA的证书后,可以将证书部署上服务器,一般APACHE文件直接将KEY+CER复制到文件上,然后修改HTTPD.CONF文件;TOMCAT等,需要将CA签发的证书CER文件导入JKS文件后,复制上服务器,然后修改SERVER.XML;IIS需要处理挂起的请求,将 CER文件导入。独立Tomcat+SSL

Tomcat 是很常见的 Java应用服务器,当然也可以作为独立的 Web服务器,所有用户请求直接访问 tomcat。

如果 Tomcat 作为独立的Web服务器,那么就需要配置Tomcat就可以了,文档参考这里 和 这个。主要是配置存放证书的 Keystore 和 连接器Connector。Java的keystore

keystore 是 Java 中专用并内置的一个类似于 openssl 的工具,一个 keystore 文件就是一个“保险箱”(database),专门存放证书和密钥,和相关的管理功能:生成自签发的证书、密钥、导入导出等。可以通过 keytool 命令或 Java api 交互。

利用keytool 命令将你的证书导入进去。Tomcat中Connector

tomcat中有三种 Connector 实现:block、nio 和 APR。前两者使用Java SSL(这需要 keystore 的配置 ),APR使用OpenSSL(不需要用keystore,直接指定证书),配置略有不同。

SSL证书类型

SSL证书需要向国际公认的证书证书认证机构(简称CA,Certificate Authority)申请。

CA机构颁发的证书有3种类型: 域名型SSL证书(DV SSL):信任等级普通,只需验证网站的真实性便可颁发证书保护网站; 企业型SSL证书(OV SSL):信任等级强,须要验证企业的身份,审核严格,安全性更高; 增强型SSL证书(EV SSL):信任等级最高,一般用于银行证券等金融机构,审核严格,安全性最高,同时可以激活绿色网址栏在tomcat中导入SSL证书

所有文件夹以及文件名请根据实际情况,注意:.cer文件和.crt文件是一样的

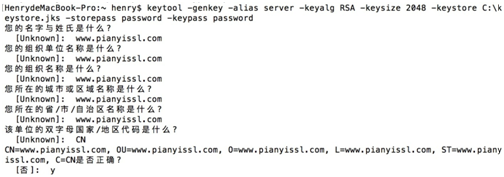

注意:以下步骤主要是为了完成.jks(keystore文件),因此在服务器操作和在本地操作是一样的,最终复制到服务器上即可。 本地操作注意要安装Java的环境,找到Java路径下的 keytool工具。(若是OsX系统可以直接运行keytool命令) 生成 keytool -genkey -alias server -keyalg RSA -keysize 2048 -keystore C:\keystore.jks -storepass password -keypass password 注意:除了“该单位的双字母国家/地区代码是什么?”填写大写的CN,其他都填域名(图片上的www.pianyissl.com 要改成你自己的域名噢) 以下命令中的路径以您的实际路径为准! 生成CSR keytool -certreq -alias server -sigalg SHA1withRSA -file C:\req.csr -keystore C:\keystore.jks -keypass password -storepass password 生成后在本站订单页面提交CSR文件(也就是certreq.csr的内容)。完成证书申请后再进入下面步骤。 导入中级证书(3个文件,下载自订单页面的ca.crt,用记事本打开每一段-----begin----- .....-----end----- 保存为一个文件,共有3个文件,分别保存为1.crt,2.crt,3.crt) keytool -import -alias intermediate1 -keystore C:\keystore.jks -trustcacerts -storepass password -file C:\1.crt 操作过程中如果提示“如果提示 认证已存在与CA keystore整个系统中您人想要把他添加到自己的keystore吗?“输入Y即可

注意:除了“该单位的双字母国家/地区代码是什么?”填写大写的CN,其他都填域名(图片上的www.pianyissl.com 要改成你自己的域名噢) 以下命令中的路径以您的实际路径为准! 生成CSR keytool -certreq -alias server -sigalg SHA1withRSA -file C:\req.csr -keystore C:\keystore.jks -keypass password -storepass password 生成后在本站订单页面提交CSR文件(也就是certreq.csr的内容)。完成证书申请后再进入下面步骤。 导入中级证书(3个文件,下载自订单页面的ca.crt,用记事本打开每一段-----begin----- .....-----end----- 保存为一个文件,共有3个文件,分别保存为1.crt,2.crt,3.crt) keytool -import -alias intermediate1 -keystore C:\keystore.jks -trustcacerts -storepass password -file C:\1.crt 操作过程中如果提示“如果提示 认证已存在与CA keystore整个系统中您人想要把他添加到自己的keystore吗?“输入Y即可 keytool -import -alias intermediate2 -keystore C:\keystore.jks -trustcacerts -storepass password -file C:\2.crt

keytool -import -alias intermediate3 -keystore C:\keystore.jks -trustcacerts -storepass password -file C:\3.crt 导入服务器证书(域名.crt文件) keytool -import -alias server -keystore C:\keystore.jks -trustcacerts -storepass password -file C:\4.crt 查看 keytool -list -keystore C:\keystore.jks -storepass passwordPS:

证书正确配置后,发现以下两个问题: 1)、手机访问网站提示,证书不安全 2)、微信扫描APP下载二维码,打不开页面;用手机浏览器(UC等)可以正常扫描下载经百度,发现是缺少中间正式的原因,可以通过https://www.myssl.cn/tools/check-server-cert.html进行检测证书是否安装正确。

解决方案: 1)、在web.xml中添加以下代码,访问非https时,自动跳转到https。SSL /* CONFIDENTIAL

2)、通过https://www.myssl.cn/tools/merge-jks-cert.html进行证书合成,自动导入中间证书,解决微信、手机访问的安全提示等问题。